ما درباره Android Trojan Skygofree بحث کردیم که از طریق فیس بوک Messenger، Skype، Viber، WhatsApp و سایر سیستم عامل ها جاسوسی می کند. خوب، امروز ما در مورد یک عفونت چند منظوره جدیدی که توسط متخصصان ما پیدا شده صحبت می کنیم. این کامپیوترهای رومیزی را در خطر قرار میدهد و از طریق Telegram گسترش می یابد - و همچنین بسیار هوشمندانه عمل میکند

تروجان به صورت یک عکس بچه گربه ظاهر میشود!

یکی از وظایف اصلی سازندگان تروجان این است که کاربران را متقاعد کنند که نرم افزارهای مخرب را اجرا کنند. برای انجام این کار، آنها از انواع ترفندها استفاده می کنند تا فایل های خطرناک را به عنوان این فایل ها بی خطر هستند برای قربانی بازگو کنند.

برای این ترفند خاص، به یاد داشته باشید که برخی از زبان ها از راست به چپ نوشته شده اند - مثلا عربی و عبری و فارسی، استاندارد محاسبات و مجموعه ای از تقریبا همه جا از شخصیت ها، راهی برای تغییر جهت نوشته های نوشته شده است . از یک شخصیت خاص نامرئی استفاده کنید و رشته ای از حروف که به شرح زیر است به طور خودکار در جهت معکوس نمایش داده می شود. این چیزی است که هکرها در حمله اخیر مورد سوء استفاده قرار داده اند.

فرض کنید یک جانی سایبری فایل مخرب به نام Trojan.js ایجاد می کند. همانطور که می توانید از پسوند JS ببینید، این یک فایل جاوا اسکریپت است و ممکن است شامل هر کد اجرایی باشد. کاربر محتاط بلافاصله این رات RAT هست و آن را اجرا نمی کند. اما مهاجم می تواند آن را تغییر نام دهد - برای مثال، مانند:

cute_kitten * U + 202E * gnp.js.

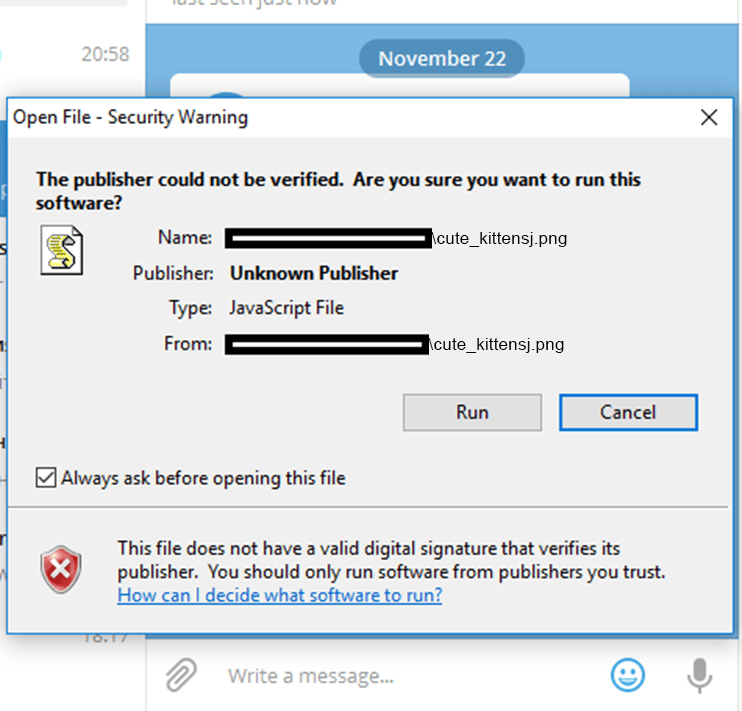

اما در اینجا، U + 202E شخصیت یونیکد است و پس از آن حروف و علائم نقطه گذاری از سمت راست به چپ نمایش داده میشوند. نام فایل نتیجه به شرح زیر نمایش داده خواهد شد: cute_kittensj.png . در حال حاضر فرمت فایل به نظر می رسد PNG است - به نظر می رسد مانند یک فایل تصویری کاملا طبیعی، اما واقعا یک تروجان جاوا اسکریپت است.

ترفند تغییر نام فایل با استفاده از Unicode جدید نیست. این نرم افزار برای تقریبا یک دهه قبل از پوشه های ضمیمه ایمیل و ضبط فایل های مخرب استفاده می شود و بسیاری از محیط ها در حال حاضر از آن محافظت می کنند. اما زمانی که Telegram برای اولین بار هدف قرار گرفت، کار می کرد. به عبارت دیگر، Telegram (به جای آن) دارای آسیب پذیری به اصطلاح RLO بوده است.

عکس بچه گربه (kitten) تبدیل به یک معدنچی و یا بک دور میشود

این آسیب پذیری تنها در سرویس گیرنده Telegram ویندوز، و نه در برنامه های تلفن همراه شناسایی شد. کارشناسان ما نه تنها آن را کشف کردند، بلکه مهاجمان نیز از آن استفاده کردند. سیستم عامل های قربانیان باید آنها را هشدار دهند اگر آنها قصد اجرای یک فایل اجرایی از یک منبع ناشناخته را داشته باشند - که باید برخی از زنگ های زنگ را تنظیم کند - اما بسیاری از مردم بر روی Run کلیک می کنند بدون اینکه به پیام نگاه کنند.

پس از راه اندازی، بدافزار واقعا یک "بچه گربه ناز" را نشان می دهد تا هرگونه نکات هشدار را نادیده بگیرد. تروجان با انواع مختلفی از کامپایلر برای اجرا در پشت صحنه، بسته به پیکربندی آن، می آید.

نوع Payload نوع معدن پنهان است . در حال اجرا، کامپیوتر کند می شود، بیش از حد گرم می شود، و به طور کلی سعی می کند برای حمله به رمز عبور cryptocurrency. نوع دوم Payload نوعی Backdoor است که اجازه می دهد تا مجرمان سایبری کنترل کامپیوتر را از راه دور و انجام هر کاری که با آن دوست باشد، از بین بردن و نصب برنامه ها تا جمع آوری اطلاعات شخصی. این نوع عفونت (تروجان) برای یک مدت بسیار طولانی می تواند بدون اینکه کاربر مشکوک شود فعالیت کند.

آرام باشید

محققان ما به سرعت آسیب پذیری را به توسعه دهندگان Telegramگزارش داده اند، و آن را ثابت کرده اند.

با این حال، این قطعا به این معنی نیست که برنامه های پیام رسانی تلگرام و دیگر برنامه های محبوب فاقد آسیب پذیری هستند. آنها به سادگی گزارش نشده اند.

برای جلوگیری از آلودگی های آینده، از برخی قوانین ایمنی ساده استفاده کنید. این برای رسانه های اجتماعی، پیام های فوری و هر وسیله ی دیگر ارتباطات الکترونیکی معتبر است:

-

فایل ها را از منابع خطرناک دانلود نکنید. اگر فرد ناشناخته برای شما یک تصویر ارسال کرد، در مورد باز کردن آن فکر کنید.

-

اگر یک هشدار سیستم را در مورد باز کردن یک فایل مشاهده می کنید، در نظر بگیرید که آیا توضیحات مربوط به پرونده ای است که می خواهید باز کنید.

-

یک راه حل امنیتی قابل اعتماد مانند آنتی ویروس های قوی و اینترنت سکیوریتی استفاده کنید.